Ce qui se passe dans les premières minutes d’une cyberattaque et pourquoi c’est là que tout se joue

Vous avez déjà essayé d'expliquer à un client ce qui se passe concrètement lors d'une cyberattaque ? Ce moment un peu flou où vous parlez de "dét...

6 minutes

6 minutes Face à l'escalade et à la sophistication des cyberattaques, les mécanismes de sécurité préventifs classiques (pare-feu, antivirus signatures) s'avèrent insuffisants.

C'est dans ce contexte que les technologies EDR, MDR et XDR structurent la capacité d'une organisation à identifier, contenir et éradiquer une menace active au sein de son système d'information.

Nous allons voir au sein de cet article les différences ainsi que les spécificités de ces technologies.

Saisissez votre adresse e-mail pour commencer à recevoir nos dernières actualités.

La réalité technique est que la compromission est presque inévitable. L’enjeu se déplace de la prévention vers la détection et la réponse. Les attaques par rançongiciel, par exemple, sont devenues plus ciblées et humaines (human-operated ransomware), rendant la détection comportementale cruciale.

Le « Rapport de défense numérique Microsoft 2024 » souligne une multiplication par 2,75 des attaques par rançongiciel, un indicateur clair de ce glissement.

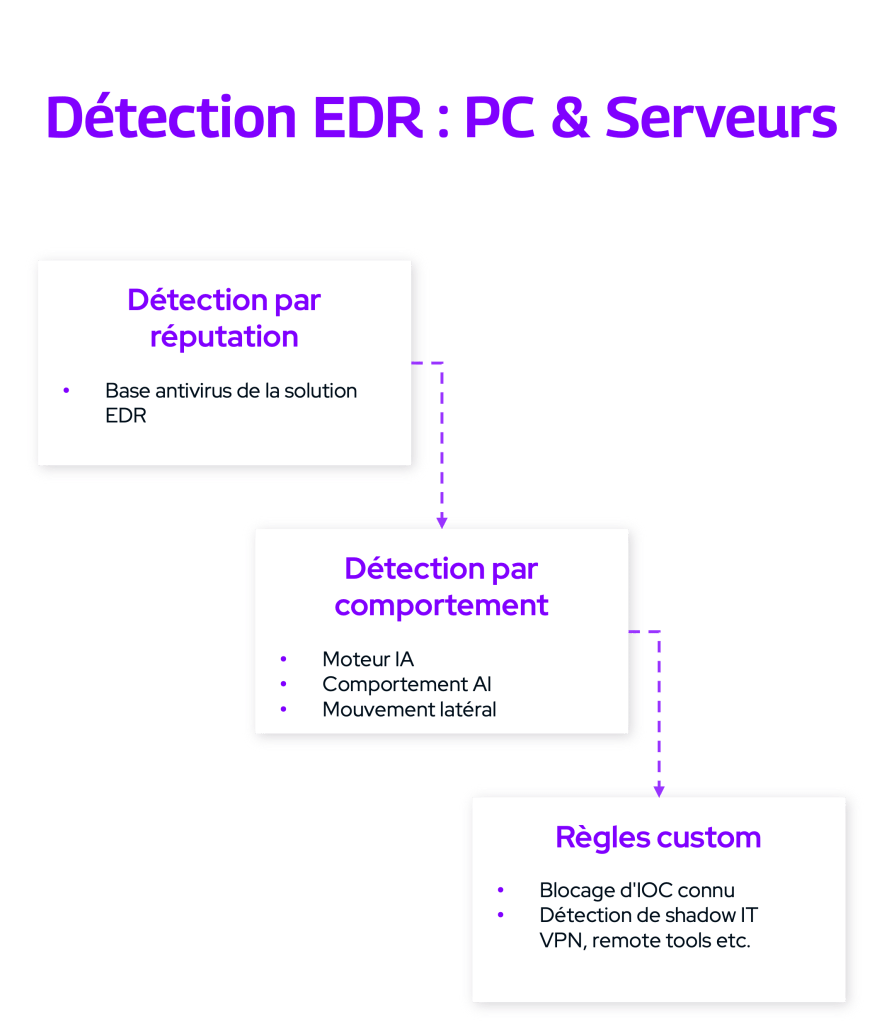

L’EDR, pour endpoint detection and response est une solution de cybersécurité permettant de surveiller et de détecter les activités suspectes et malveillantes sur les terminaux.

Il repose sur un agent léger déployé sur chaque terminal (serveurs, postes de travail, téléphone) qui collecte en temps réel ce qui s’y passe : activités des processus, événements système, trafic réseau entrant/sortant, accès aux fichiers et mutations du registre.

Contrairement à l’antivirus qui se concentre sur les signatures de fichiers malveillants, l’EDR emploie des modèles d’analyse comportementale (IOAS – indicators of attack) pour identifier des séquences d’actions suspectes.

L’EDR est conçu pour repérer les anomalies qui traduisent une intention malveillante, comme un processus word.exe tentant de lancer un powershell pour exécuter une commande codée en base64.

Une fois une menace potentielle détectée, l’EDR permet aux analystes d’utiliser des capacités de threat hunting (recherche proactive d’indicateurs de compromission ou IOCs) via des consoles centralisées.

Techniquement, cela inclut l’isolation réseau immédiate de l’hôte compromis et l’accès à l’historique complet pour la détermination de la cause racine (root cause analysis).

Le XDR (extended detection and response) représente l’approche holistique de la cybersécurité.

Il brise les silos de sécurité traditionnels, qui sont une faiblesse exploitée par les menaces furtives. Ces menaces se propagent en se cachant entre les alertes déconnectées de solutions trop étroites (comme l’EDR seul ou le NIDS seul).

Le XDR étend son champ d’action pour collecter et intégrer les données d’activité et les informations d’événement provenant de multiples couches : les terminaux (endpoints), le réseau, la messagerie électronique, les identités (IAM), les serveurs et les environnements cloud (IaaS, SaaS).

Toutes ces informations sont versées dans un lac de données unifié (data lake) pour une analyse globale. L’efficacité du XDR repose sur des moteurs exploitant le machine learning (ML) et l’intelligence artificielle (IA) pour réaliser une corrélation multi-domaines des événements.

Concrètement, si une alerte se déclenche dans votre messagerie et qu’une activité suspecte est vue sur un serveur, le XDR relie ces signaux faibles automatiquement pour reconstituer l’intégralité de la chaîne d’attaque. Cela permet d’obtenir une vision centralisée et de cartographier précisément l’activité malveillante selon des cadres de référence comme le MITRE ATT&CK.

En consolidant et en analysant ce « super ensemble de données », le XDR améliore la précision de la détection, réduit les faux positifs et accélère considérablement le processus d’investigation et de réponse.

Un MDR (managed detection and response) n’est pas une technologie à proprement parler, mais un modèle de service opérationnel.

Il prend en charge l’exécution des plateformes EDR et XDR pour les organisations qui n’ont pas la maturité ou les ressources pour opérer un SOC (security operations center) interne 24/7. Le service repose sur des analystes cyber spécialisés qui gèrent le cycle complet de l’incident.

L’apport technique majeur du MDR est de garantir un temps de réponse (MTRR – mean time to respond) minimal. L’équipe MDR assure le triage des milliers d’alertes générées par l’EDR ou le XDR.

Il permet d’éliminer les faux positifs grâce à l’expertise humaine et à l’intégration de flux de renseignement sur la menace (threat intelligence).

Ce service est particulièrement pertinent pour les PME/ETI, fortement ciblées par les cyberattaques. En effet, on note 37 % de victimes de rançongiciels connues de l’ANSSI en 2024, selon le « Panorama de la cybermenace 2024« . Souvent, ces entreprises ne peuvent soutenir le coût d’un recrutement d’experts cyber interne.

L’EDR est le niveau d’entrée, offrant une visibilité détaillée sur la principale surface d’attaque, l’hôte.

Le XDR représente le niveau supérieur, visant la détection des attaques multi-vecteurs en reliant les points entre les systèmes.

Le MDR n’est pas une technologie concurrente, mais une méthode de gestion opérationnelle permettant aux entreprises de bénéficier de l’EDR ou du XDR sans en internaliser la charge de travail et l’expertise nécessaire.

L’EDR est idéal pour les organisations disposant d’une équipe informatique capable de gérer le triage d’alertes et de mener des investigations internes pendant les heures de travail.

Il s’agit de l’approche la plus rentable pour les entreprises qui cherchent à améliorer leur posture de sécurité des terminaux au-delà d’un simple antivirus, tout en gardant le contrôle total de l’opération. L’EDR est la fondation minimale pour une stratégie de détection réactive.

Le XDR en interne est réservé aux grandes entreprises (ETI/Grands Groupes) avec des infrastructures IT complexes (hybride, multi-cloud).

Pour la grande majorité des PME et ETI, le MDR est la réponse la plus pragmatique. Il offre immédiatement une protection 24/7 et l’expertise nécessaire à la gestion des incidents complexes. C’est ce qui permet de répondre aux exigences de réactivité sans avoir à créer un SOC de haut niveau.

Le choix d’une solution de détection et de réponse est désormais ancré dans le droit européen. La directive NIS 2, impose à un spectre élargi d’entreprises des obligations strictes de gestion des risques de cybersécurité.

Ceci inclut spécifiquement la mise en place de mesures de gestion et de réponse aux incidents et de surveillance de la sécurité des réseaux et des systèmes d’information.

Techniquement, NIS 2 force les organisations à adopter des solutions de cybersécurité pour démontrer leur capacité à détecter rapidement et à notifier les incidents majeurs dans les délais impartis (notification initiale dans les 24 heures).

Le non-respect de ces exigences techniques et opérationnelles expose les entités essentielles à des sanctions administratives lourdes pouvant atteindre 2 % du chiffre d’affaires annuel mondial.