Retour d’expérience des cyberattaques traitées par le SOC et CERT Cyna en 2025

Découvrez le quotidien de nos équipes SOC et CERT ainsi que les attaques auxquelles ils ont été confrontés en 2025....

2 minutes

2 minutes Une campagne de phishing particulièrement sophistiquée a récemment été détectée par notre équipe. En s'appuyant sur des services cloud légitimes tels que Microsoft SharePoint et Cloudflare Workers, les attaquants parviennent à contourner les protections traditionnelles tout en exploitant la confiance entre entreprises.

Dans cet article, nous analysons les mécanismes de cette attaque furtive et partageons nos recommandations concrètes pour vous protéger efficacement.

Saisissez votre adresse e-mail pour commencer à recevoir nos dernières actualités.

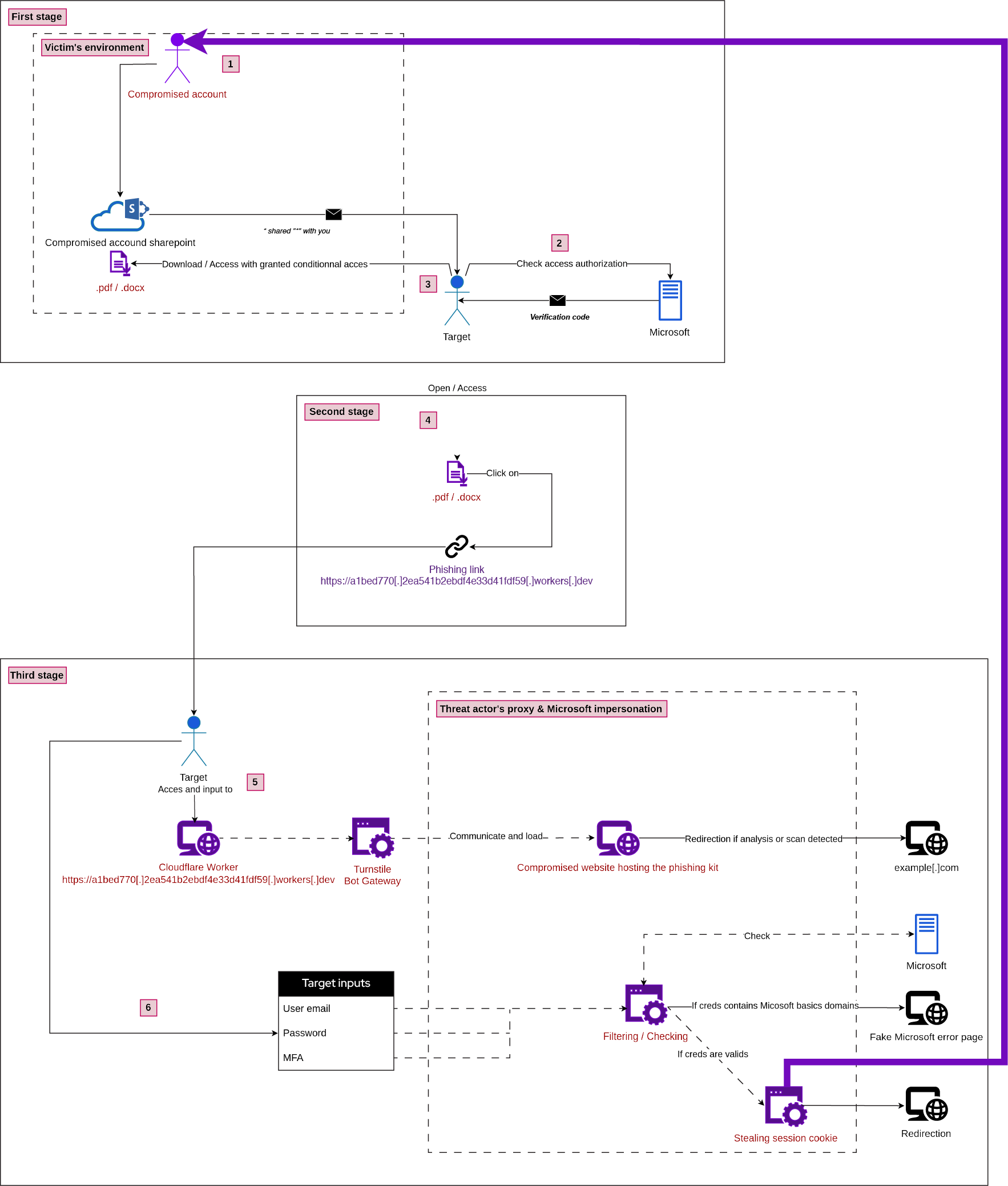

Durant ce trimestre, notre équipe a identifié une campagne de phishing avancée et particulièrement furtive, exploitant des services cloud légitimes comme Microsoft SharePoint et des Cloudflare Workers.

L’infrastructure de cette attaque repose sur une chaîne complexe, masquant les serveurs de commande et de contrôle (C2) des attaquants.

Ce mode opératoire permet :

Les TTPs (techniques, tactiques et procédures) observés laissent penser à des groupes bien établis, potentiellement liés à des services de phishing-as-a-service (PhaaS).

Les techniques employées sont particulièrement avancées :

Ces éléments indiquent un franchissement de cap dans la sophistication des campagnes de phishing ciblées.